Khrys’presso du lundi 14 janvier 2019

lundi 14 janvier 2019 à 07:42Comme chaque lundi, un coup d’œil dans le rétroviseur pour découvrir les informations que vous avez peut-être ratées la semaine dernière.

Brave New World

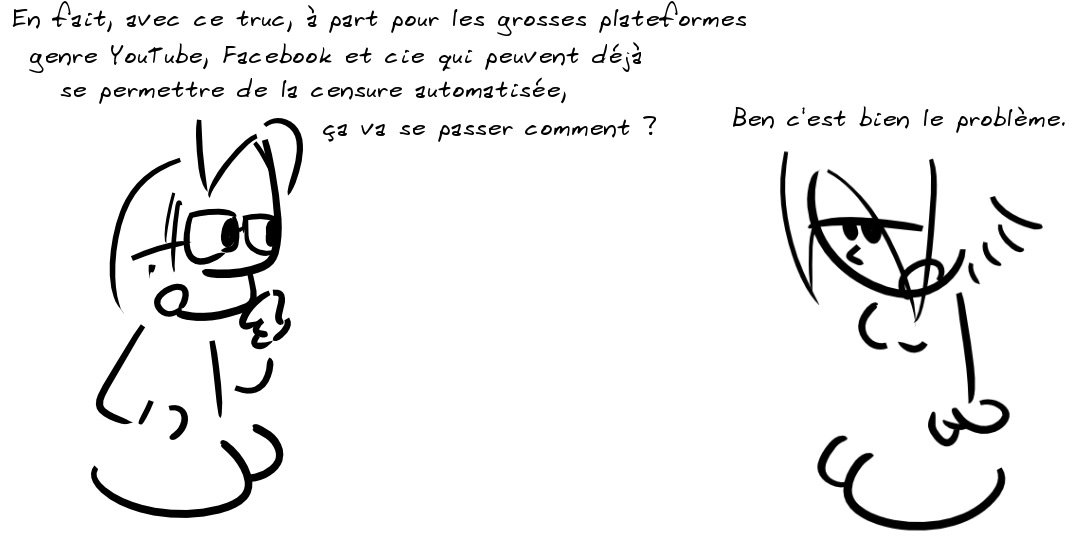

- L’article 13 est quasi achevé et ça va changer Internet (juliareda.eu – en anglais)

L’article 13 s’applique aux plateformes Internet qui organisent et promeuvent de grandes quantités d’œuvres protégées par le droit d’auteur téléchargées par leurs utilisateurs dans le but de réaliser un profit.

Notez que « protégé par le droit d’auteur » ne signifie pas « violant le droit d’auteur » ! Tous les textes créatifs, photos, vidéos, etc. sont automatiquement protégés par le droit d’auteur, donc ceci s’applique à toutes les plateformes où les utilisateurs s’expriment, comme Facebook, Instagram, Tumblr, TikTok, Twitch, Wattpad, Imgur, Giphy, etc.

Ces plateformes sont responsables des violations du droit d’auteur commises par leurs utilisateurs.

Il s’agit de la disposition essentielle : légalement, tout ce que nous publions sur les plateformes sera traité comme si les employés de la plateforme l’avaient téléchargé eux-mêmes. Si un seul utilisateur commet une infraction au droit d’auteur, ce sera comme si la plateforme l’avait fait elle-même. Cela obligera les plateformes à prendre des mesures drastiques, puisqu’elles ne pourront jamais dire avec certitude lesquels de nos messages ou téléchargements les exposeront à une responsabilité coûteuse. Il se peut que cela les contraigne à restreindre le nombre de personnes autorisées à publier/télécharger du contenu, d’exiger une identification personnelle des personnes téléchargeant et/ou de bloquer la plupart des téléchargements à l’aide de filtres extrêmement stricts pour ne pas courir de risques.[…] Le texte final de l’article 13 obligera les plateformes Internet, sur lesquelles nous comptons tous pour nous exprimer en ligne, à installer des filtres de téléchargement et/ou à restreindre notre capacité à publier et partager des contenus. On ne peut pas laisser faire ça. Vos représentants élus au Parlement européen auront une dernière chance de rejeter l’article 13 lorsqu’il sera soumis au vote final juste avant les prochaines élections européennes. Préparez-vous à prendre contact avec vos eurodéputés !Voir à ce propos le travail effectué par la Quadrature… Et on pense à les soutenir !

- Internet, mais pas tel que nous le connaissons : la vie en ligne en Chine, à Cuba, en Inde et en Russie (theguardian.com – en anglais)

- Perturbation de l’Internet au Gabon dans un contexte de tentative de coup d’État (ooni.torproject.org – en anglais)

- Manifestations au Soudan : pour la communauté internationale, mieux vaut un régime contesté que le chaos (lemonde.fr)

- Au Kenya, on commencera à enseigner le chinois aux élèves du primaire à partir de 2020 (qz.com – en anglais)

- Le Vietnam menace de pénaliser Facebook pour avoir enfreint sa loi draconienne sur la cybersécurité (techcrunch.com – en anglais)

- Pourquoi 1984 n’est pas interdit en Chine – La censure dans le pays est plus compliquée que beaucoup d’occidentaux ne l’imaginent (theatlantic.com – en anglais)

- Une base de données non sécurisée a exposé les données personnelles de 202 millions de demandeurs d’emploi en Chine (techcrunch.com – en anglais)

- Le Japon veut faire payer les voyageurs pour la collecte de leurs données biometriques (zdnet.fr)

- « Irrité » par certains politiques allemands, il divulgue massivement leurs données personnelles depuis sa chambre (liberation.fr)

- Les frontières physiques de l’Union européenne vont-elles limiter la portée du droit à l’oubli sur Internet ? (numerama.com)

- Shutdown du gouvernement aux USA : Les certificats TLS ne sont pas renouvelés, de nombreux sites web sont inaccessibles (zdnet.com – en anglais)

- Malgré leurs promesses d’arrêter ça, les opérateurs cellulaires américains continuent à vendre les données de localisation téléphonique en temps réel (techcrunch.com – en anglais)

- La startup de trottinettes électriques Bird a tenté de faire taire Cory Doctorow. Ça ne s’est pas bien passé pour elle (techcrunch.com – en anglais)

- USA : Des millions d’étudiants d’université souffrent de la faim (theatlantic.com – en anglais)

- L’armée américaine développe une IA pour « prédire les événements mondiaux » (usbeketrica.com)

Spécial France

- La Fédération FDN dévoile le baromètre FTTH (ffdn.org) – voir aussi : RIP et Fibre : un baromètre pour y voir plus clair (zdnet.fr) et L’ouverture des réseaux d’initiative publique aux FAI associatifs perfectible (banquedesterritoires.fr)

En France, fibrer les campagnes n’est pas une mince affaire et les opérateurs commerciaux rechignent généralement à investir sur des secteurs coûteux et finalement assez peu peuplés. Pour pallier le problème,le gouvernement a mis en place un mécanisme introduit en 2013 baptisé RIP, pour Réseau d’Initiative Publique, afin de raccorder au réseau fibre les zones moins denses et rurales. Ce mécanisme doit permettre à une collectivité locale de déployer son propre réseau fibre, soit en passant par une relégation de service avec un acteur commercial, un partenariat public privé ou bien le déploiement du réseau en propre.

Pour de nombreux petits acteurs associatifs et FAI, ces RIP constituent un point d’entrée sur le marché de la fibre qui était jusque là la chasse gardée des gros opérateurs disposant de la capacité d’investissement suffisante déployer le réseau fibre. En l’absence de capacité d’investissement suffisante, les petits acteurs ne peuvent compter que sur la mise en place « d’offre active », terme qui désigne le fait de proposer une mutualisation du réseau fibre. En d’autres termes : il s’agit pour le RIP de louer l’accès à son réseau fibre à d’autres acteurs afin de leur permettre de proposer leurs services en très haut débit. […] Sur [l]e site [du Baromètre FTTH], les bénévoles de FFDN publient les informations qu’ils sont parvenus à obtenir sur les conditions d’accès aux différents RIP déployés en France. On y retrouve le type de contrat mis en place (délégation de service public, partenariat public privé et autres dispositions de ce type), une évaluation des prix pratiqués par abonné ou pour se connecter au réseau et d’autres critères détaillés par la fédération dans leur méthodologie. Ces différents aspects sont synthétisés sur une note allant de A à D, avec une note additionnelle Z utilisée pour distinguer les plus mauvais élèves. - Bouygues veut racheter Nerim pour viser les entreprises (lexpansion.lexpress.fr)

- Une rencontre entre des dirigeants de SFR et Free relance les rumeurs sur un retour à trois opérateurs (numerama.com)

- « Fortnite », « League of Legends »… La DGSE s’intéresse aux jeux vidéo multijoueurs (lemonde.fr)

Ces jeux vidéo multijoueurs, écrit le ministère des armées dans l’offre de stage, sont « détournés de leur utilisation première » : « les moyens de communication mis à disposition dans ces jeux sont utilisés de manière furtive afin d’échanger de l’information spécifique. »

Trois missions incomberont au stagiaire : d’abord, « effectuer une cartographie » des principaux jeux multijoueurs, et notamment identifier des failles informatiques déjà découvertes. Ensuite, de sélectionner un ou deux jeux particulièrement intéressants pour le service et de l’étudier, afin « d’extraire des signatures réseau », c’est-à-dire des éléments techniques permettant à la DGSE de reconnaître, dans la masse de données dont elle dispose et qu’elle collecte sur Internet, les échanges effectués dans l’espace de discussion du ou des jeux en question. Enfin, le stagiaire devra tenter de découvrir des failles informatiques, censées permettre à la DGSE d’accéder au contenu des discussions. - Taxe d’habitation : ce que dit le couac du gouvernement (publicsenat.fr)

- Qui bénéficie des 20 milliards d’euros du CICE ? (lemonde.fr)

- Climat : deux millions de signataires appuient le recours contre l’Etat (lemonde.fr)

- Pôle emploi embarrassé par une application qui permet de payer pour rendre son CV plus visible (numerama.com)

- L’Éducation nationale annonce (enfin) la création d’un CAPES d’Informatique en 2020 (zdnet.fr)

- Initier les enfants au code, un apprentissage d’utilité publique (telerama.fr) – à balancer avec Vos enfants ont mieux à faire qu’apprendre à coder (slate.fr)

- Les « stylos rouges » cherchent leur mode d’action (liberation.fr) – voir aussi : Mouvement des « stylos rouges » : pourquoi les profs se mobilisent sur le point d’indice (lemonde.fr)

- Les robes noires virent au jaune (liberation.fr)

- Pourquoi certains députés ne paient pas d’impôt sur le revenu (lemonde.fr)

- Lieux de pouvoir : la carte du Monde diplomatique qui n’a pas plu à l’élite journalistique (acrimed.org)

- La première année du quinquennat Macron, à livre ouvert (blogs.mediapart.fr)

- Lettre ouverte d’Emmanuel Macron aux Français (francetvinfo.fr)

Spécial Gilets Jaunes

- Les Forcenés (Frédéric Lordon sur blog.mondediplo.net)

- Gilets jaunes – Entretien avec David Dufresne – Violences policières contre les Gilets jaunes : « Cette répression laissera des traces » (cqfd-journal.org) – voir aussi : David Dufresne : « La police s’est enfermée dans une logique d’escalade et d’affrontement » (nouvelobs.com) et la vidéo PeerTube plus bas

« Quand j’ai débuté le recensement des violences policières sur Twitter, je souhaitais simplement comprendre ce qui se passait. […] Jamais je n’aurais pu imaginer une telle masse de blessés, de non-respect des règles les plus basiques du maintien de l’ordre, de provocations. Ce qui se passe est absolument ahurissant pour quelqu’un qui a travaillé sur le maintien de l’ordre français et connaît son histoire. Des manquements graves à une telle échelle, c’est inouï. Même si la police des polices menait de véritables enquêtes, ce ne serait pas suffisant : il y a un véritable mouvement de fond.

Avant tout, je veux savoir pourquoi il y a eu tous ces blessés et mutilés. Pourquoi on traîne une dame par les cheveux sur quarante mètres. Pourquoi on tire au flash-ball en pleine figure. Pourquoi on éborgne des gens qui ne faisaient que manifester. Pourquoi ces terribles images de gamins matés à Mantes-la-Jolie, sans que cela n’émeuve véritablement au-delà d’un tweet indigné. Je suis tout bonnement sidéré par ces images et ces témoignages. Sachant qu’il n’y a jamais aucune innocence en matière de maintien de l’ordre : c’est un domaine éminemment politique, assujetti au pouvoir. »

- La force contre la violence, le mauvais remède à la crise des gilets jaunes (liberation.fr)

- Les blessés éborgnés par les forces de l’ordre ne le sont pas par accident (reflets.info – attention, images pouvant choquer les personnes sensibles)

- Quelle est la véritable portée du LBD 40 ? (blogs.mediapart.fr)

- La grande Manipulation (jimlepariser.fr)

- Gilets jaunes : un arsenal sécuritaire « antidémocratique » (liberation.fr)

- « Gilets jaunes » : le Défenseur des droits ouvre une enquête sur de possibles atteintes à la liberté de manifester (lemonde.fr)

- Le droit de manifester en danger (liberation.fr)

- Info et intox sur le droit de manifester (amnesty.fr – date de mai 2017)

- Raphaël Kempf : « L’action politique est de plus en plus criminalisée » (revue-ballast.fr)

En octobre 2001, un mois après les attentats du 11 septembre, Daniel Vaillant, un socialiste, alors ministre de l’Intérieur sous le gouvernement Jospin, a proposé un ensemble de mesures pour lutter contre le terrorisme. La première d’entre elles est la disposition 78-2-2. Cet article du code de procédure pénale permet au procureur de la République d’autoriser les policiers à contrôler les identités des personnes qui se situent dans une zone et une période données, sans avoir à justifier d’aucune raison. Ces policiers peuvent aussi procéder à la visite des véhicules et à la fouille des bagages — en temps normal, un policier ne peut vous contrôler dans la rue que s’il vous reproche une infraction. 17 ans après, ce même article est utilisé contre des personnes souhaitant se rendre à l’une des manifestations des gilets jaunes.[…] Cette histoire est d’autant plus grave que Daniel Vaillant avait alors justifié cet article à l’Assemblée nationale en disant en substance : « Nous sommes dans un moment exceptionnel, juste après les attentats, il faut se protéger du terrorisme. Je vous propose donc cette mesure, en la limitant dans le temps et dans sa matérialité. » La mesure était limitée à deux ans, jusqu’au 31 décembre 2003 ; Sarkozy, au pouvoir, décidera de la rendre pérenne. Vaillant parlait de limitation dans le temps mais aussi dans le champ d’application de cette mesure — aux actes de terrorisme, aux trafics de drogue et d’armes (car considérés comme finançant le terrorisme) ; Sarkozy l’a étendue aux vols et recels. Aujourd’hui, elle est utilisée pour des infractions de droit commun.

- Pétition pour l’amnistie des Gilets Jaunes (amnistiegj.fr)

- La cagnotte Leetchi, le philosophe abruti, et la faillite de la démocratie (affordance.info)

- La cagnotte, les menottes et les bots (affordance.info)

- Schiappa et Leetchi : violer la loi c’est open bar (vududroit.com) – voir aussi : Gilets jaunes : la Justice est là pour rendre la Justice. Pas pour rétablir l’ordre (vududroit.com)

- « Gilets jaunes » : l’urgence démocratique commence par le bas (theconversation.com)

- Acte IX : 84 000 « gilets jaunes » dans toute la France, mobilisation en hausse (lemonde.fr)

- Nous ne serons pas les chiens de garde de l’État ! (blogs.mediapart.fr)

- Lettre ouverte à un Président qui joue avec le feu (marianne.net)

- Gilets jaunes : l’analyse des revendications sur les réseaux sociaux peut-elle offrir une issue au conflit ? (tv5monde.com)

Spécial GAFAM

- GAFAM : Logiciels libres et éducation (alternativelibertaire.org)

- Peut-on réguler les Gafa ? (alternatives-economiques.fr)

- Les limites de la déGAFAisation individuelle (bortzmeyer.org)

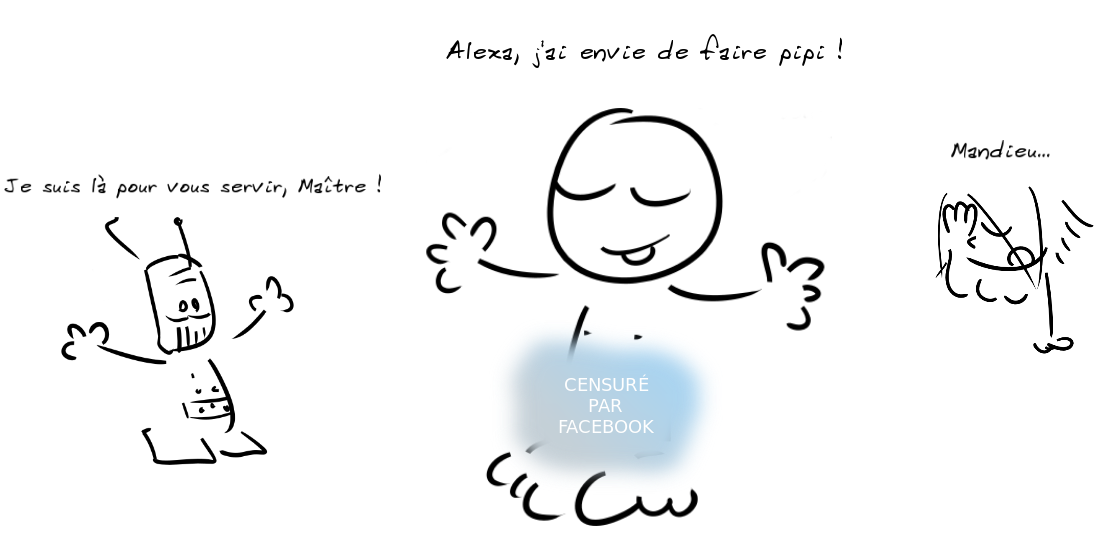

- On vous a offert une enceinte connectée à Noël ? Les paramètres pour le respect de votre vie privée. Mais globalement, c’est foutu (nextinpact.com)

- Le Web d’aujourd’hui serait-il le même sans Google ? (blog.seboss666.info)

- Vous avez acheté des haut-parleurs intelligents durant les fêtes. Que font à présent Amazon et Google avec vos données ? (motherjones.com – en anglais)

Fondamentalement, Hoffman-Andrews considère les problèmes de confidentialité des enceintes intelligentes comme une question de consentement, tant pour les propriétaires des appareils que pour les personnes qui les entourent. Vos colocataires ont-ils accepté que leurs voix soient enregistrées et accessibles plus tard sur votre compte Amazon ? Et vos invités ? La question se complique encore plus pour les enfants. Si vous entrez dans la maison de quelqu’un et qu’il a un de ces appareils, il n’est pas vraiment socialement acceptable de dire : « En fait, je ne vais pas entrer parce que je ne veux pas être dans une maison avec ça », […] « Alors on doit se soumettre à ce qu’on peut considérer comme une surveillance. »

Il craint également que la surveillance ne devienne plus littérale. Si l’on pouvait faire en sorte que les haut-parleurs intelligents s’activent sans qu’il n’y ait de « mot de réveil », selon lui, ils pourraient être utilisés par les forces de l’ordre ou les services de renseignement pour surveiller des cibles comme des militants, des journalistes ou des personnes faisant l’objet d’une enquête criminelle. - Les conducteurs américains ont visiblement besoin d’Alexa dans leur voiture (numerama.com)

- Kohler a (vraiment) créé des toilettes connectées sur lesquelles on peut parler à Alexa (numerama.com)

- Pour les propriétaires de caméras de surveillance Ring d’Amazon, d’autres personnes pourraient bien être en train d’utiliser également leurs caméras (theintercept.com – en anglais)

- Scandale des invendus : Amazon aurait détruit trois millions de produits en France en 2018 (telerama.fr)

- Amazon devient l’entreprise privée la plus chère au monde (lemonde.fr)

- Est-il encore payant d’être écrivain ? La baisse des revenus est en grande partie due à la part du lion d’Amazon sur le marché de l’auto-publication, des e-book et de la revente (nytimes.com – en anglais)

- Amazon devient un concurrent des fabricants extérieurs qu’elle héberge sur sa plateforme. (businessinsider.com – en anglais)

- Pourquoi est-il si difficile de quitter Amazon ? (maisouvaleweb.fr)

- L’application Facebook ne peut pas être effacée sur certains smartphones Samsung, et ce n’est pas nouveau (numerama.com)

- Facebook : l’ami des arnaqueurs (jamesfreedman.com – en anglais)

Je fais souvent référence à Facebook comme à « l’ami des arnaqueurs ». C’est le premier endroit où je vais quand j’essaie de cibler quelqu’un. Des photos de leur famille, de leur domicile, de leur école et de leur lieu de travail, leurs habitudes de voyage, leurs amis et leurs réponses aux questions de sécurité sont souvent disponibles. La quantité de renseignements personnels que les gens donnent volontiers à Mark Zuckerberg & Co est aussi étonnante qu’imprudente. Si vous ne me croyez pas, vous n’avez qu’à télécharger une copie de vos données – cela ne prend que trois clics et pour la plupart des utilisateurs, c’est suffisant pour changer leurs habitudes de médias sociaux. Vous voyez, sur Facebook, même les utilisateurs avertis qui ont vérifié tous leurs paramètres de sécurité sont aussi sûrs que leur ami le moins sûr. Peu importe à quel point votre compte est verrouillé, si quelqu’un aime votre photo de profil, je peux voir son nom et trouver son compte. Ils ont peut-être des photos de votre mariage ou de vos dernières vacances ? Peut-être que cette demande d’amitié d’un collègue disparu depuis longtemps, c’est en fait moi, caché derrière une photo volée ?

- Facebook est le nouveau crapware (techcrunch.com – en anglais)

- Le rapport de Privacy International sur l’envoi de données à Facebook par les apps sur l’ordiphone (write.as/bortzmeyer)

- Des applications de l’App Store communiquaient avec un serveur de malwares (logicielmac.com)

- Installation forcée de Windows 10 : Microsoft doit indemniser un utilisateur (zdnet.fr)

Les autres lectures de la semaine

- Y a-t-il une vie (sociale) hors des réseaux sociaux ? (page42.org)

- La fin de l’État-nation ? Partie 4, quel monde post-Westphalien à l’ère des plateformes ? (institutmontaigne.org)

- Pas des consommateurs : les médecins ont des patients, les bibliothèques ont des usagers, les avocats ont des clients et les enseignants ont des étudiants (boingboing.net en anglais)

- IA : des banques de données sous haute surveillance (liberation.fr)

- Cathy O’Neil : pour une éthique des algorithmes – transcription (april.org)

- Antonio Casilli : l’intelligence artificielle est largement « faite à la main » (maisouvaleweb.fr) – voir aussi : Antonio Casilli : « Le mythe du robot est utilisé depuis des siècles pour discipliner la force de travail » (liberation.fr) et le podcast plus bas

Le mythe du robot, qui est celui de l’automation complète, qui hante l’imaginaire industriel, d’abord occidental et aujourd’hui global, depuis trois siècles, est une promesse toujours renouvelée, un mirage qui s’éloigne en permanence… C’est un horizon utopique, mais qui a un impact très concret sur la vie de tous les jours. Parce que depuis des siècles, ce mythe est utilisé pour discipliner la force de travail, obliger les travailleurs à se tenir à carreau parce qu’on peut toujours les remplacer par une machine à vapeur, puis une machine industrielle, et maintenant une machine intelligente. Le robot dont on parle n’est pas un automate anthropomorphe, c’est aujourd’hui un robot de données, c’est-à-dire une manière d’automatiser les processus métier. Et cette automatisation passe aujourd’hui par ce qu’on appelle intelligence artificielle, laquelle est fondée sur la présence de données. Mais quand on dit ça, on oublie toujours de dire qui produit ces données. Elles sont produites par les mêmes personnes qui connaissent le risque d’être éjectées de l’emploi formel. Parce qu’on a besoin de quelqu’un qui tague les images, qui trie les données, qui nettoie l’information, et ce quelqu’un, ce n’est pas un ingénieur ou un « data scientist », ce sont vous et nous, et des centaines de millions de personnes, entre les Philippines et la Côte-d’Ivoire, qui, à longueur de journée, doivent produire ces données qui sont indispensables à l’apprentissage statistique et à l’économie des robots.

- Pourquoi une crise économique américaine en 2019 pourrait signifier la fin du néolibéralisme (lefigaro.fr)

- À quoi reconnaît-on un paradis fiscal ? (theconversation.com)

- Pourquoi les données économiques peinent à rendre compte de la dure réalité du quotidien (theconversation.com)

- « Il faudrait que moi aussi je porte un gilet jaune ! » : le cri de rage des employées de maison (theconversation.com)

- Débat : « L’homme » ou « l’humain » ? La trop lente chute d’une imposture (theconversation.com)

- Pourquoi les femmes transportent-elles leur smartphone différemment des hommes ? (numerama.com)

- L’abécédaire de Louise Michel (revue-ballast.fr)

- Pourquoi l’interdiction de contenu adulte sur Tumblr est mauvaise pour les jeunes LGBTQ (theconversation.com)

Les BDs/graphiques/photos de la semaine

- Le Monde divisé en quatre régions avec la même population

- Debian

- Choo-choo-choose your license !, une chouette infographie pour comprendre les licences Créatives Commons – publiée en CC-BY-SA 3.0 et traduite par Cédric Freyssinet sous la même licence.

- Vous êtes ici

- Personnes et objets

- Which one of you is the fork ?

- Évolution

- Vous reprendrez bien un peu de démocratie ? Le jugement majoritaire (lechoixcommun.fr)

- Éradiquer…

- Castaner

- Régler le problème

- Lettre aux Français

- Les aventures de Perlimtintin

- Haddock

- Il y a quelques années…

- On déclarera nos manifs quand…

- Je pense donc…

Les vidéos/podcasts de la semaine

- Pour ceux qui ne l’auraient pas encore vue, la VOSTFR de « The Internet’s Own Boy », consacré à Aaron Swartz, bloquée sur YT, est sur PeerTube

- Hackers_1-0 – Censure des droits numériques par le gouvernement espagnol lors du référendum d’indépendance catalan (sous-titres français & anglais)

- Ces algorithmes qui dictent notre vie quotidienne (franceinter.fr)

- Le « travail du clic » : qu’est-ce qui se cache derrière l’intelligence artificielle ? (franceculture.fr – invité : Antonio Casilli)

- Gilets jaunes : des violences policières jamais vues – David Dufresne (sur peertube.social)

- Ma première manif et la grenade « GLI-F4 » (franceculture.fr)

- La méthode scientifique, sur France Culture. ‘Civic Tech : vers une démocratie numérique ?’ (media.radiofrance-podcast.net)

- Bienvenue dans l’anthropocène ! (1/4) – Où le vivant s’effondre (franceculture.fr)

Les autres trucs chouettes de la semaine

- En 2018, la Free Software Foundation a reçu deux dons d’un million de dollars (nextinpact.com)

- Bits of Freedom annonce le nom du lauréat du prix de la protection de la vie privée (edri.org – en anglais)

- Les données que récolte Google : le document complet traduit est désormais téléchargeable (merci Goofy ! ! !)

- Mitch Resnick : la nouvelle version de Scratch enseigne plus que le code (edsurge.com – en anglais)

- Informatique sans ordinateur (csunplugged.org – en anglais)

- Outils de communication Framasoft (participer.framasoft.org)

Retrouvez les revues de web précédentes dans la catégorie Libre Veille du Framablog.

Les articles, commentaires et autres images qui composent ces « Khrys’presso » n’engagent que moi (Khrys).