Petya – Un nouveau ransomware qui verrouille totalement votre ordinateur

mardi 29 mars 2016 à 16:09Vous pensiez que Locky était méchant ?

Et bien c'est parce que vous ne connaissez pas encore Petya. Ce ransomware tout frais démoulé ne se contente pas de chiffrer vos petits fichiers pour les prendre en otage...

Non, non... Il chiffre la MFT (Master File Table - Table de fichiers principale) et remplace la MBR (Master Boot Record - Zone d'amorce) par son propre programme qui réclame alors de l'argent pour obtenir la clé de déchiffrement.

Pour se répandre, Petya utilise ce qu'on appelle des campagnes de spear-phishing, avec une série d'emails en allemand semblant provenir d'un chercheur d'emploi qui envoie son CV à télécharger via un lien Dropbox.

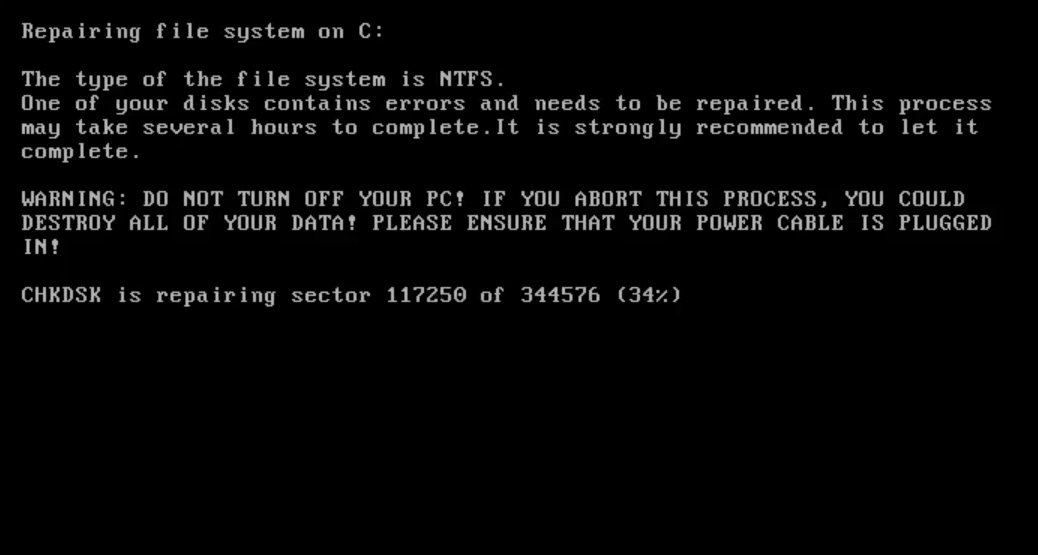

Si le destinataire est endormi, il va alors cliquer sur le lien, télécharger l'exécutable et le lancer. À ce moment-là, Petya écrasera la MBR, ce qui provoquera un écran bleu (ou autre couleur) de la mort et l'ordinateur redémarrera. Ensuite, c'est un faux checkdisk qui se lancera, faisant croire à une réparation du disque. En vérité, en arrière-plan, c'est la MFT (et tous les fichiers présents sur votre disque dur ? Ça reste à confirmer...) qui est alors chiffré.

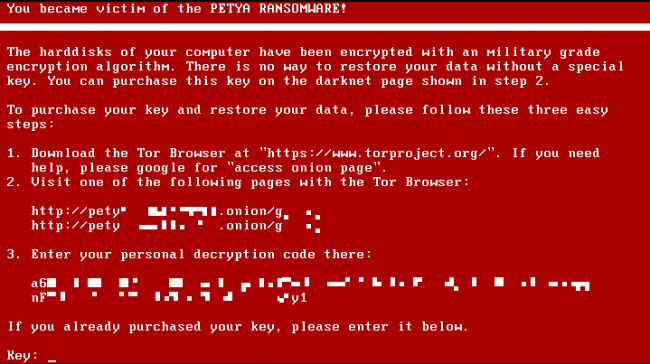

Dès que le processus de chiffrement est terminé, un écran rouge avec une tête-de-mort apparaitra alors, réclamant 0,99 Bitcoin soit environ 366 € pour obtenir la clé de déchiffrement. Impossible de retourner sous Windows ou de le réparer.

En gros, une fois que Petya a fait son chemin sur votre ordinateur, la seule solution qui s'offre à vous est de réparer la MBR et réinstaller Windows. Ou de payer la rançon, mais ce n'est pas quelque chose que je vous conseille, car l'issue reste incertaine, la somme est élevée et ça encourage les criminels à continuer. Bon normalement, Dropbox est informé et fait ce qu'il faut pour supprimer les copies de Petya, mais il y a fort à parier que l'exécutable sera rapidement hébergé ailleurs.

Edit : Si ce tweet n'est pas un gros poisson d'avril, il semblerait que Petya encode la MFT simplement avec un XOR dont la valeur serait 7. Tout espoir n'est donc pas perdu.

Pour se prémunir de Petya, je vous invite à relire mon article sur Locky, mais en gros, pour faire court, c'est :

- 1/ Soyez vigilant sur ce que vous exécutez sur votre machine

- 2/ Faites des sauvegardes quotidiennes

Bonne chance et faites tourner. La prévention par l'information est la meilleure des protections (et ça rime, nom d'un ganglion !).

Ah et en bonus, voici une vidéo qui montre Petya à l'oeuvre...

Cet article merveilleux et sans aucun égal intitulé : Petya – Un nouveau ransomware qui verrouille totalement votre ordinateur ; a été publié sur Korben, le seul site qui t'aime plus fort que tes parents.